por uniat | Ene 19, 2018 | Tecnología

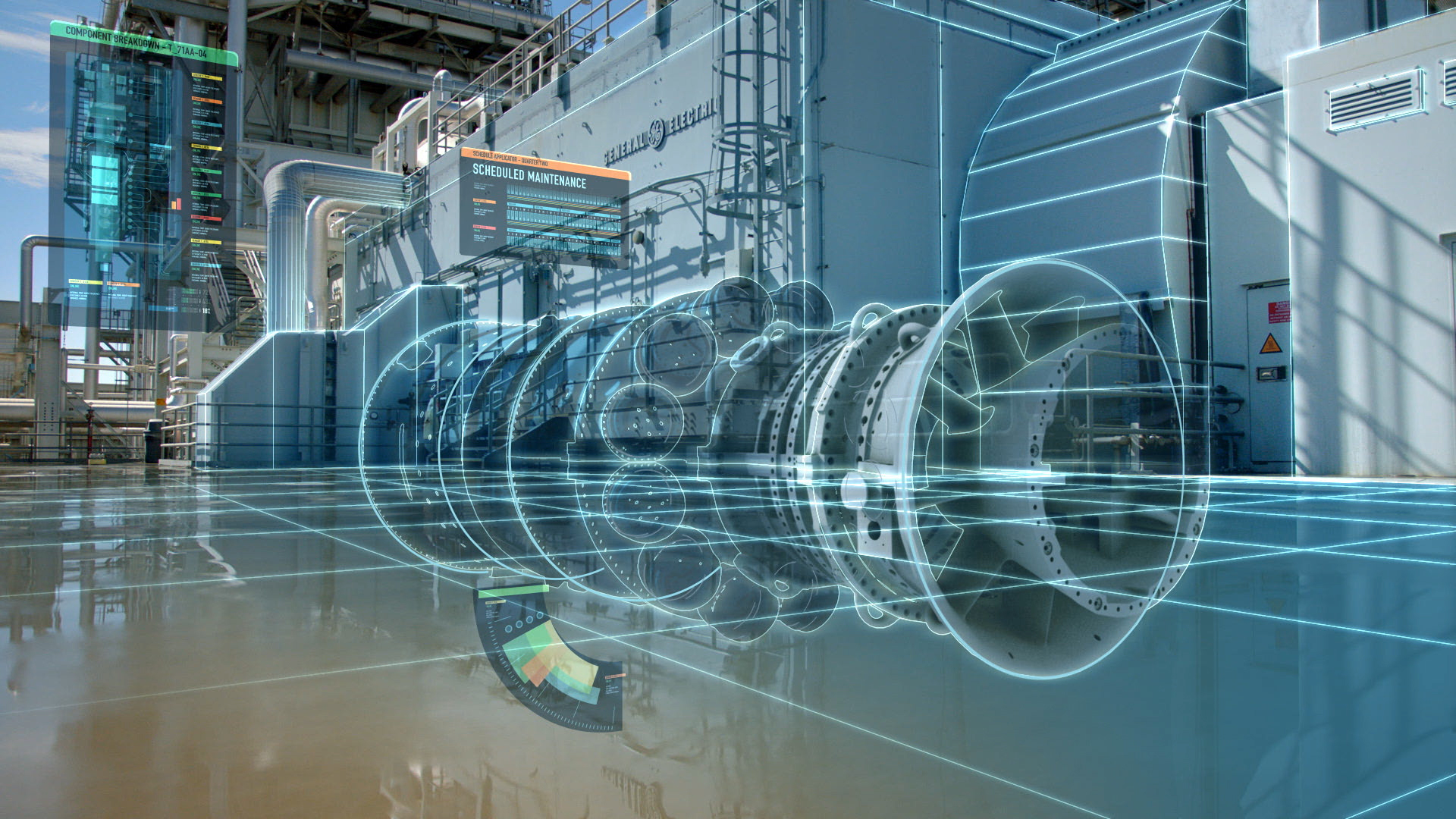

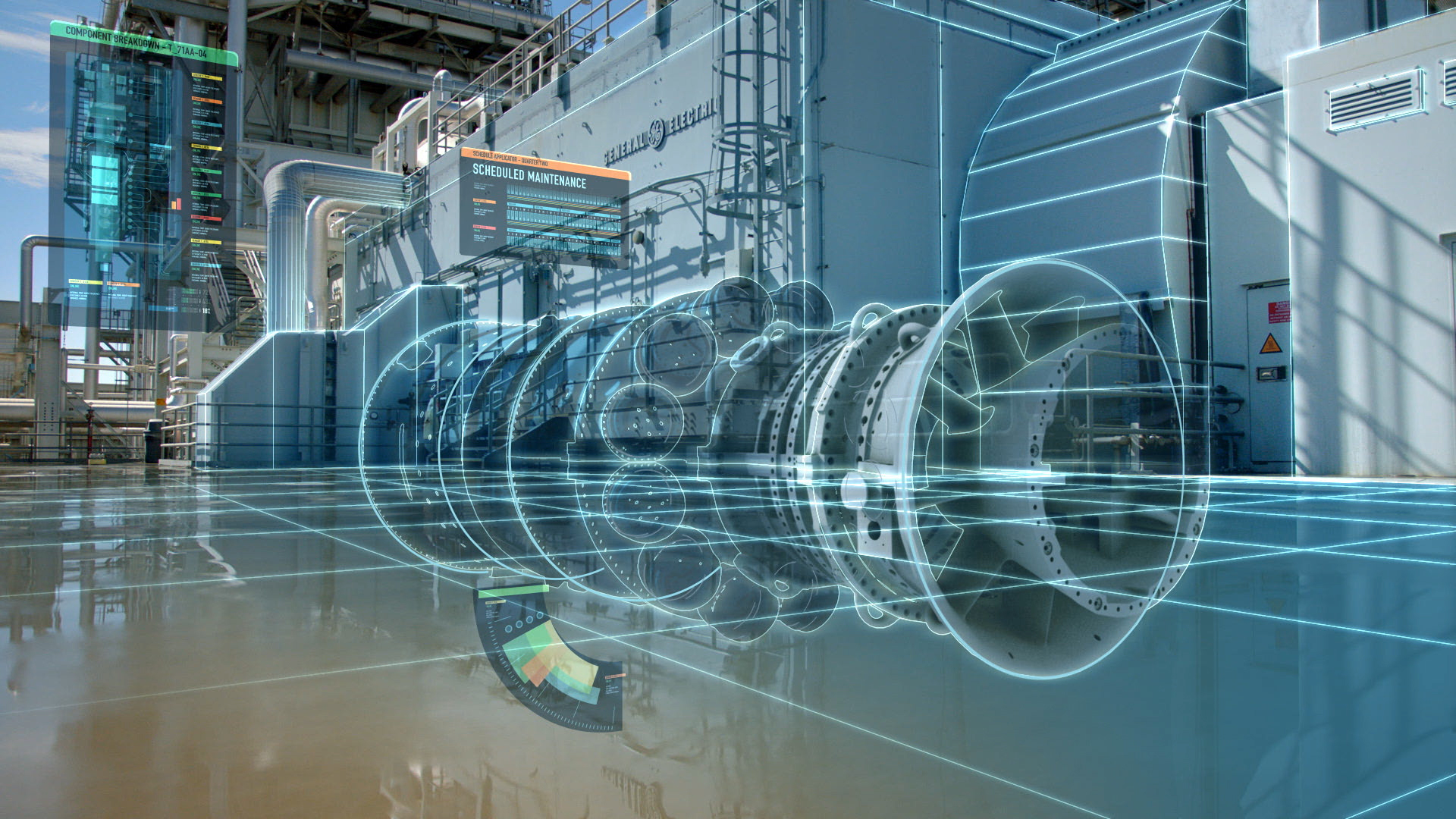

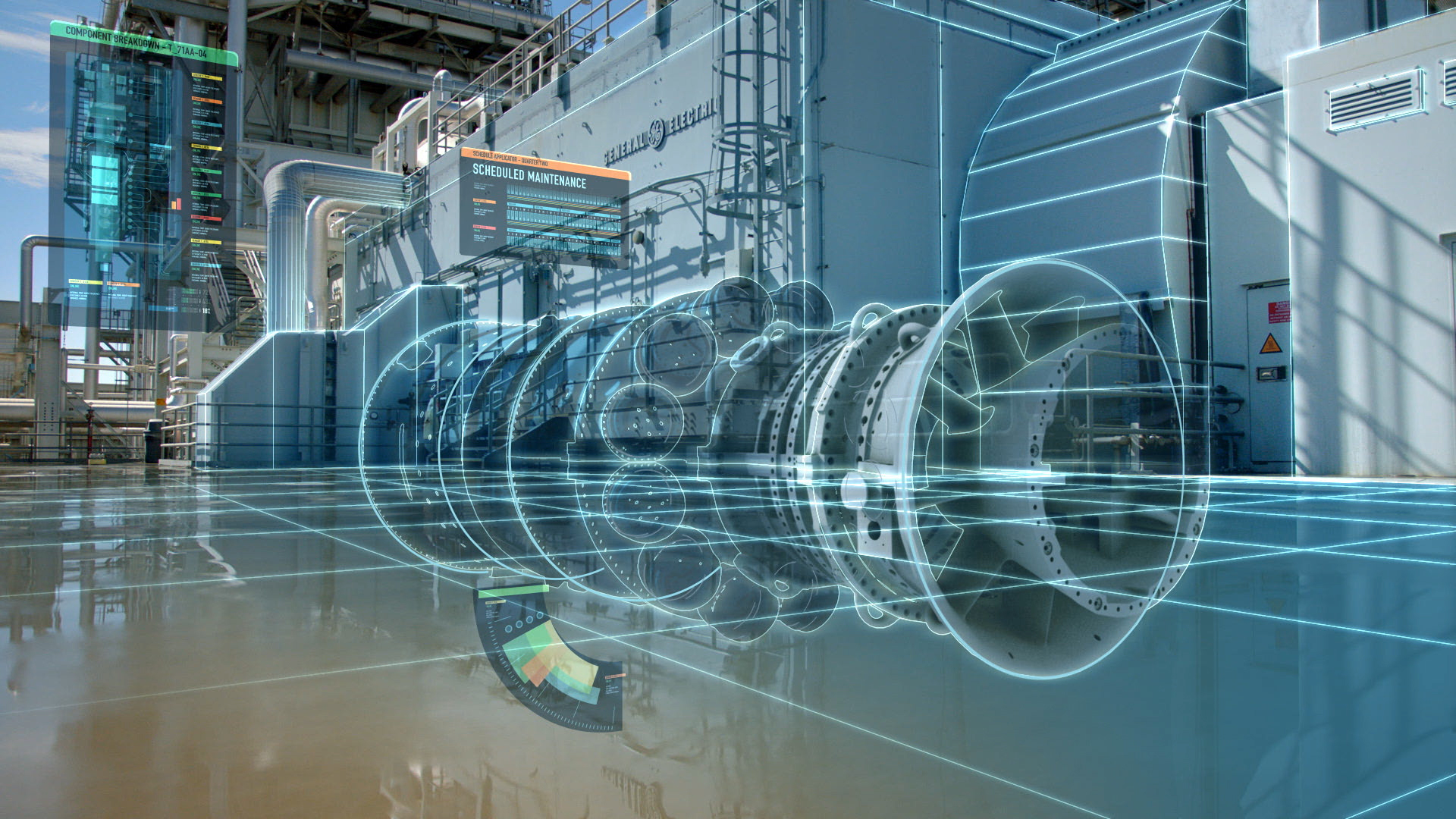

Digital Twin: La tecnología como una copia real Un Digital Twin, en pocas palabras, sirve como un puente entre el mundo físico y el mundo digital. Es una copia intangible de un objeto, o proceso, que puede analizarse y manipularse sin tener que modificar el modelo...

por uniat | Dic 15, 2017 | Tecnología

Sin Manejo: La importancia de los carros automáticos en el futuro Los Vehículos Autónomos / Automáticos (AV) son lo más nuevo en la industria. Aunque suene como película de ciencia ficción, solo tenemos que ver nuestro teléfono para darnos cuenta de lo lejos que ha...

por uniat | Jul 19, 2017 | Tecnología

Seguridad Informática – Ver para aprender Si te interesa la Seguridad Informática, pero no estás seguro de cómo acercarte al tema, estos videos son la solución. Cybersecurity 101 Una historia breve del Internet y cómo la ciberseguridad ha ido de la mano desde su...

por uniat | Jul 12, 2017 | Tecnología

Malware: Mitos y realidades Malware: Malicious + Software Fue a mediados de 1980 que comenzaron las amenazas, el nacimiento del Malware que nos atacaría hasta la actualidad. Informarse acerca de los riesgos potenciales a los que tu equipo puede enfrentarse día con...

por uniat | Jul 3, 2017 | Tecnología

Ethical Hacker: ¿Es algo posible? Hacking: La acción de obtener acceso no autorizado a una computadora o sistema. Conocidos también como hackers de sombrero blanco, los Hackers Éticos son expertos en solucionar problemas. A diferencia de lo que se podría pensar, estos...

por uniat | Jun 21, 2017 | Tecnología

Infracciones de seguridad informática: 2004-2016 En la actualidad, los ataques a las cuentas de usuarios individuales se han intensificado. Pero estos ataques no siguen una ruta individual, sino que van directo sobre la compañía que resguarda sus datos. ¿Por qué un...